Ciberseguridad Industrial

La ciberseguridad industrial ha tomado mayor relevancia en estos últimos años dada la Interconexión de los sistemas mediante tecnologías de la información (IT), y la importancia de infraestructura de tecnología operativa (OT) y procesos industriales críticos. El principal propósito es la correcta transformación digital que existe en múltiples segmentos de la economía y productividad global de las entidades empresariales, de tal manera que no amenace información confidencial y la continuidad de operaciones.

¿Por qué es necesaria en entidades corporativas?

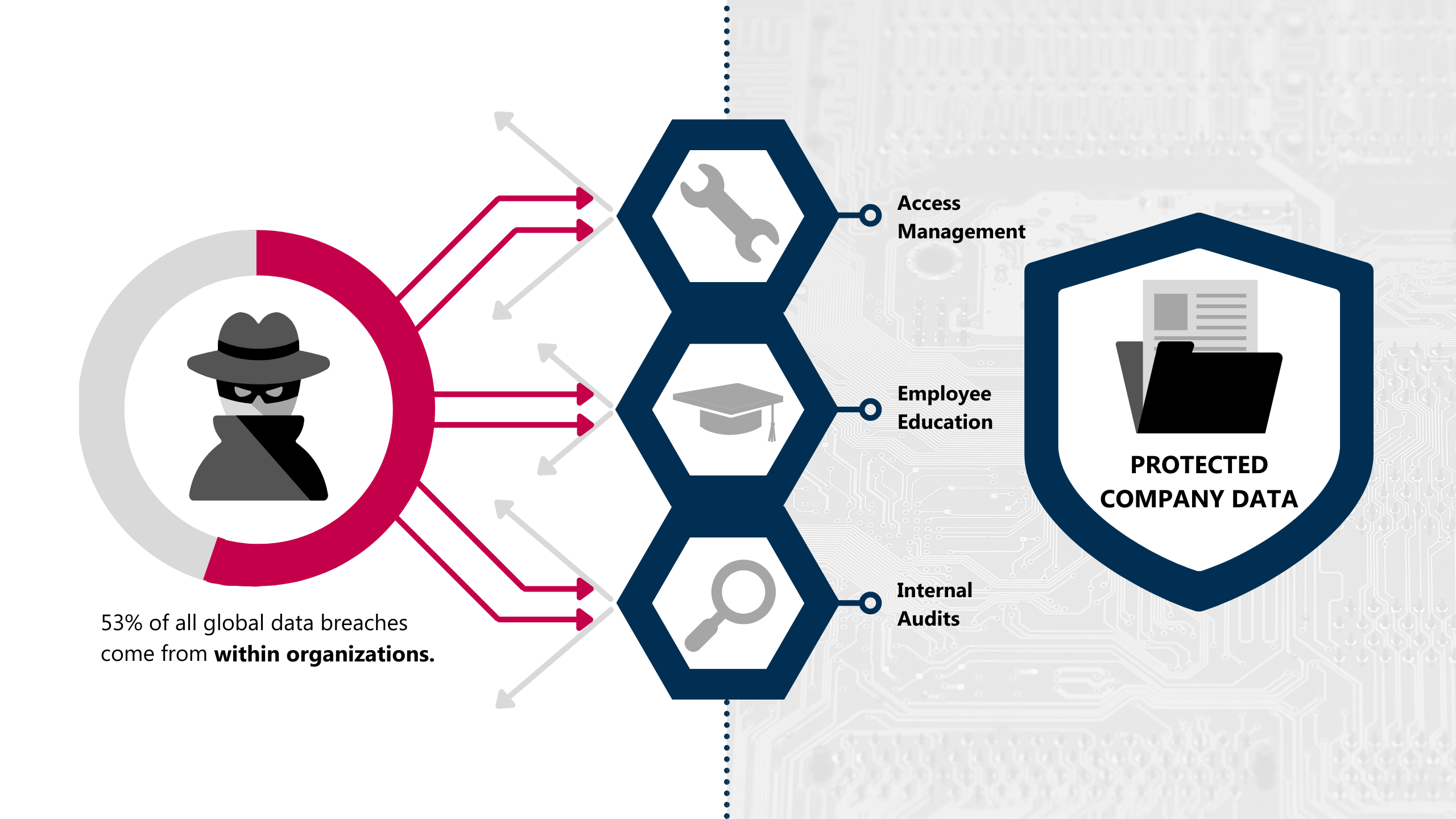

La necesidad de implementar Ciberseguridad Industrial surge de varios factores críticos que afectan tanto a la infraestructura empresarial, tales como redes eléctricas, sistemas de transporte y fábricas, como a operaciones industriales, cuya protección es esencial para no producir interrupciones potencialmente catastróficas en los servicios. Del mismo modo dada la adaptación digital de la información, existe mayor probabilidad de vulnerabilidad, cuyo impacto en la confidencialidad, integridad y disponibilidad de los sistemas, puede llevar a pérdidas económicas significativas y poner en riesgo tanto la seguridad física de las personas dada la exposición de sus datos y catástrofes que se puedan producir dentro de la industria, como la competitividad de la empresa misma frente a su entrono y/o la confianza proyectada hacia sus clientes. Esto puede representar un incumplimiento de las normativas y regulaciones dada una mala implementación de medidas de Ciberseguridad Industrial, pudiendo resultar en sanciones legales que dañen la reputación de la entidad.

Por otra parte, los ciberataques cada vez son mas sofisticados, desafiantes y mayormente recurrentes, inclusive existe alta probabilidad que sean patrocinados por el estado (APTs), por lo que su modo de operación tienden a ser mas sigilosos y efectivos, adquiriendo datos valiosos para posteriormente exigir una compensación económica por su "rescate". Así, si bien la integración de Tecnologías de la Información (TI) y Tecnologías Operativas (OT) ha mejorado la eficiencia y la productividad de las operaciones industriales, llevan consigo mayor exposición de la disponibilidad, continuidad y privacidad de cualquier tipo información crítica, por lo que es vital prevenir y reducir el impacto de posibles ciberataques que puedan comprometer la inmunidad y continuidad de las operaciones.

¿Cómo mitigar estos Ciberataques?

Las empresas industriales adoptan diversas estrategias y prácticas para enfrentar y/o erradicar en gran medida ataques cibernéticos con el fin de proteger sus sistemas frente a un panorama de amenazas en constante evolución, principalmente se basan en la segmentación de redes IT y OT para limitar el acceso no autorizado, como también usar una arquitectura de red divida por zonas que permita proteger diferentes partes del sistema según relevancia e impacto ante posibles ataques. Del mismo modo es complementado por monitoreos y sistemas de detección de intrusos (IDS) que perciben comportamientos inusuales, como también la implementación de análisis de trafico y registros, autenticación y control de acceso, requiriendo así múltiples formas de verificación (MFA) o asegurando solo a personal autorizado para maniobrar los sistemas según funciones especificas (RBAC).

Por otra parte, mantener vigente las actualización de los sistemas operativos y parchar de forma regular aquellas vulnerabilidades conocidas, gestionándolas para aplicar correcciones proactivas, permitirá perfeccionar gran parte de los procedimientos mencionados con anterioridad. Sin embargo, para ello se requiere mayor capacitación y concientización del personal, de tal manera que mejoren sus competencias y practicas de Ciberseguridad, identificando amenazas mas fácilmente mediante Simulacros de de Ciberataques, por ejemplo.

Además, desarrollar y mantener planes y estrategias de respaldo, incluyendo procedimientos específicos para contener y mitigar daños, permitirá la continuidad operativa del sistema, traduciéndose en una respuesta ante incidentes optima, robusta y eficaz, que puede ser mejorada a través del cifrado y gestión de claves de los datos, para proteger la confiabilidad e integridad de la información ante un ataque exitoso, como también incorporar el uso de Tecnologías Avanzadas como lo son el Machine Learning e Inteligencia Artificial (IA), para localizar y atender amenazas en tiempo real, utilizando servicios de seguridad en la nube para mejorar la protección y la capacidad de respuesta.

Caso de Ejemplo: Stuxnet

Primer gran ataque informático de la historia, un virus descubierto en Rusia (VirusBlokAda), que tomo relevancia dada su robustez y capacidad de infiltrase fácilmente a un sistemas operativo en particular y explotar sus vulnerabilidades, aprovechándose de cualquier bug presente en el sistema, evadiendo jerarquías básicas del Software (Microsoft Windows). Este estaba dirigido a infraestructuras industriales de centrifugadoras de las instalaciones de enriquecimiento de uranio en Irán, debido a su rol en la producción de material nuclear que podría haberse usado para la fabricación de armas nucleares. Su modo de operación, era la inyección códigos maliciosos en los sistemas de control de procesos (PLC), propagándose a través de unidades USB y redes locales, con el objetivo de sabotear y manipular la velocidad de las maquinas, causando daños físicos significativos dada su difícil detección. Se especuló la participación de los Estados Unidos (NSA) e Israel como parte de un programa encubierto para frenar el avance nuclear de Irán.

Conclusión

En sí, una entidad empresarial siempre será foco principal de amenaza dada la importancia de sus datos y operación en entornos corporativos competitivos, que se traduce en aspecto altamente valiosos en términos monetarios para los cibercriminales, es por ello que lograr una capacidad de invulnerabilidad total no es muy factible dada la evolución tecnológica de los ciberataques, sin embargo, la capacidad de respuesta y recuperación eficaz ante estas amenazas, representa mayor agilidad y compromiso con la Ciberseguridad Industrial integrada, y que puede ser complementada con auditorías y evaluaciones periódicas para asegurar el cumplimiento continuo de las normativas, políticas y estándares de ciberseguridad solicitadas y enunciadas por la entidad.

Referencias

-Ciberseguridad industrial: ¿qué es y como implementarla?

-Ciberseguridad industrial: ¿qué es y por qué implementarla?

-Industrial Cybersecurity: 10 Things You Need To Know

-¿Qué es Stuxnet? El gusano que ataca las infraestructuras críticas